Awal mula

Jadi ceritanya saya lagi random hunting aja. Ngk ada target khusus, nggak ada program bug bounty resmi yang lagi dibuka. Cuma penasaran dan pengen eksplorasi aja.

Singkat cerita, saya nemu satu target: perusahaan logistik lokal. Lumayan gede, udah terkenal di Indonesia. Tanpa pikir panjang, langsung gass cari bug.

Nemu endpoint menarik

Pas lagi crawling dan coba-coba path, saya nemu endpoint ini:

Langsung kepikiran: saya coba ubah "malang/lpg" jadi "tes/tes", dan Yap ternyata itu direfleksikan.

Saya pun coba tambahin payload simpel:

Enter... dan muncul alert! 🎉

Isinya cookie dari domain itu. Artinya, ini Reflected XSS yang valid.

Lapor ke CSIRT

Nah kebetulan perusahaan ini punya tim CSIRT (Computer Security Incident Response Team) — tim khusus yang nanganin insiden keamanan. Langsung saya buat laporan dengan detail:

- Endpoint yang rentan

- Payload yang dipake

- Bukti screenshot alert muncul

- Dampak yang bisa terjadi

Ngk butuh waktu lama, tim CSIRT-nya respon. Mereka konfirmasi temuan saya valid dan langsung ngebenerin celahnya.

Hadiahnya...

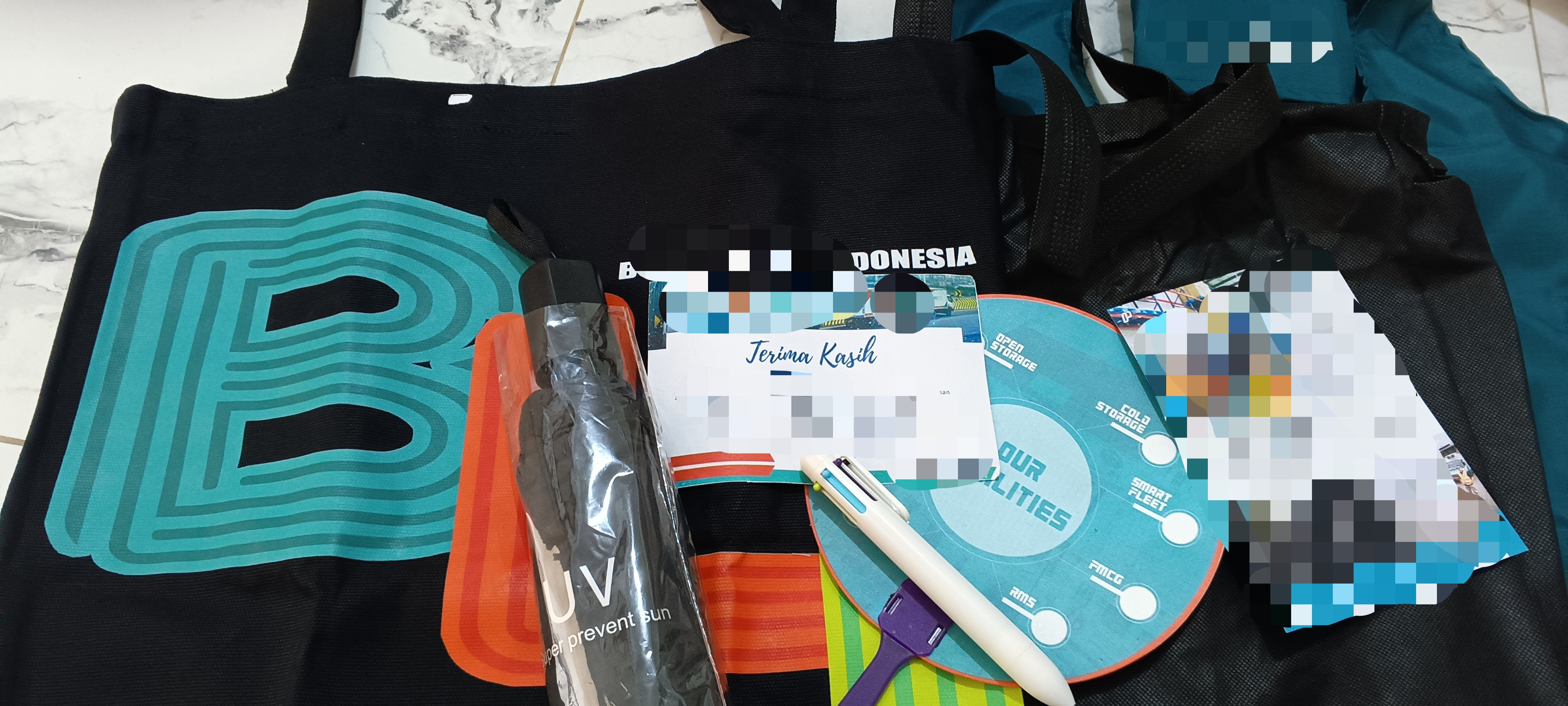

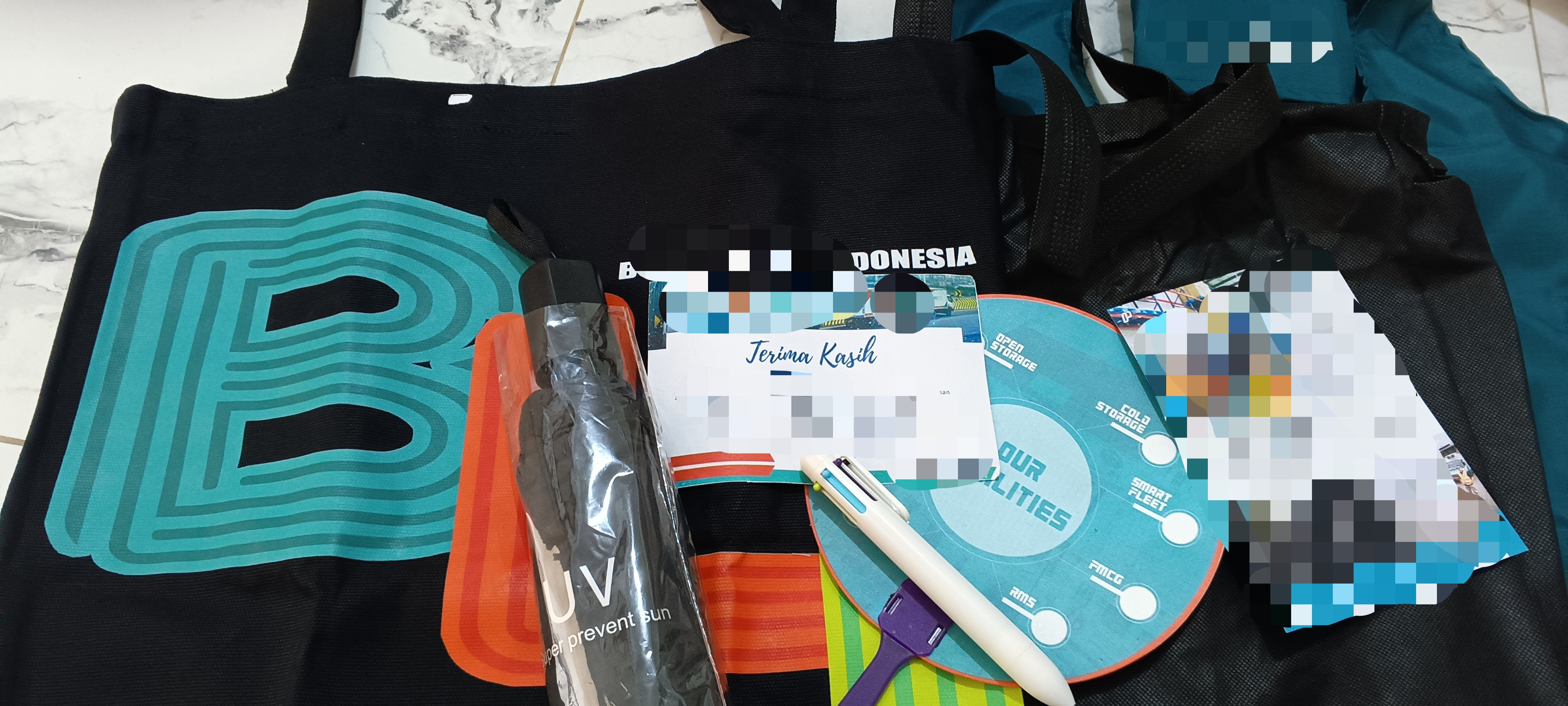

Karena ini perusahaan swasta dan mereka ngk mau disebut namanya (makanya saya sensor jadi "redacted"), mereka ngk ngasih bounty dalam bentuk uang. Tapi sebagai apresiasi, mereka ngirim bingkisan 🎁

Lumayan la hasil dari iseng-iseng hunting. Ngk selalu harus dapat uang, apresiasi dalam bentuk apapun tetep seru.

Pelajaran dari sini

- Random hunting juga bisa menghasilkan. Ngk harus selalu nargetin program bug bounty resmi.

- XSS masih sering muncul. Banyak dev yang lupa validasi input.

- CSIRT itu penting. Enak kalau perusahaan punya tim khusus kayak gini, jadi kita tau harus melaporkan temuan ini kemana.

- Reward nggak selalu uang. Bingkisan, merchandise, atau bahkan sekedar ucapan terima kasih juga berharga.

Teknik sederhana yang dipake

Payload yang saya pake sebenernya sederhana banget:

Kenapa pake </td>? Karena saya lihat response-nya ada struktur tabel. Teknik tag closing kayak gini gunanya buat "keluar" dari konteks HTML yang ada, terus nyisipin tag baru. Kalo di case saya tadi.. langsung masukin <script> bakal kena filtering, tapi pake event handler kayak onerror di img bisa lolos.

Penutup

Jadi intinya: jangan remehin hunting random. Kadang kita nemu sesuatu di tempat yang ngk kita duga. Yang penting tahu cara lapor yang bener dan etis.

Buat yang punya perusahaan atau kenal orang IT di perusahaan, saranin mereka buat punya tim CSIRT atau setidaknya saluran laporan kerentanan. Biar kalau ada researcher baik hati kayak kita nemu bug, bisa langsung lapor tanpa bingung.

Sekian cerita dari saya. Semoga next hunting kita semua dapet bounty 😄

Terima kasih udah baca! 🙏

##